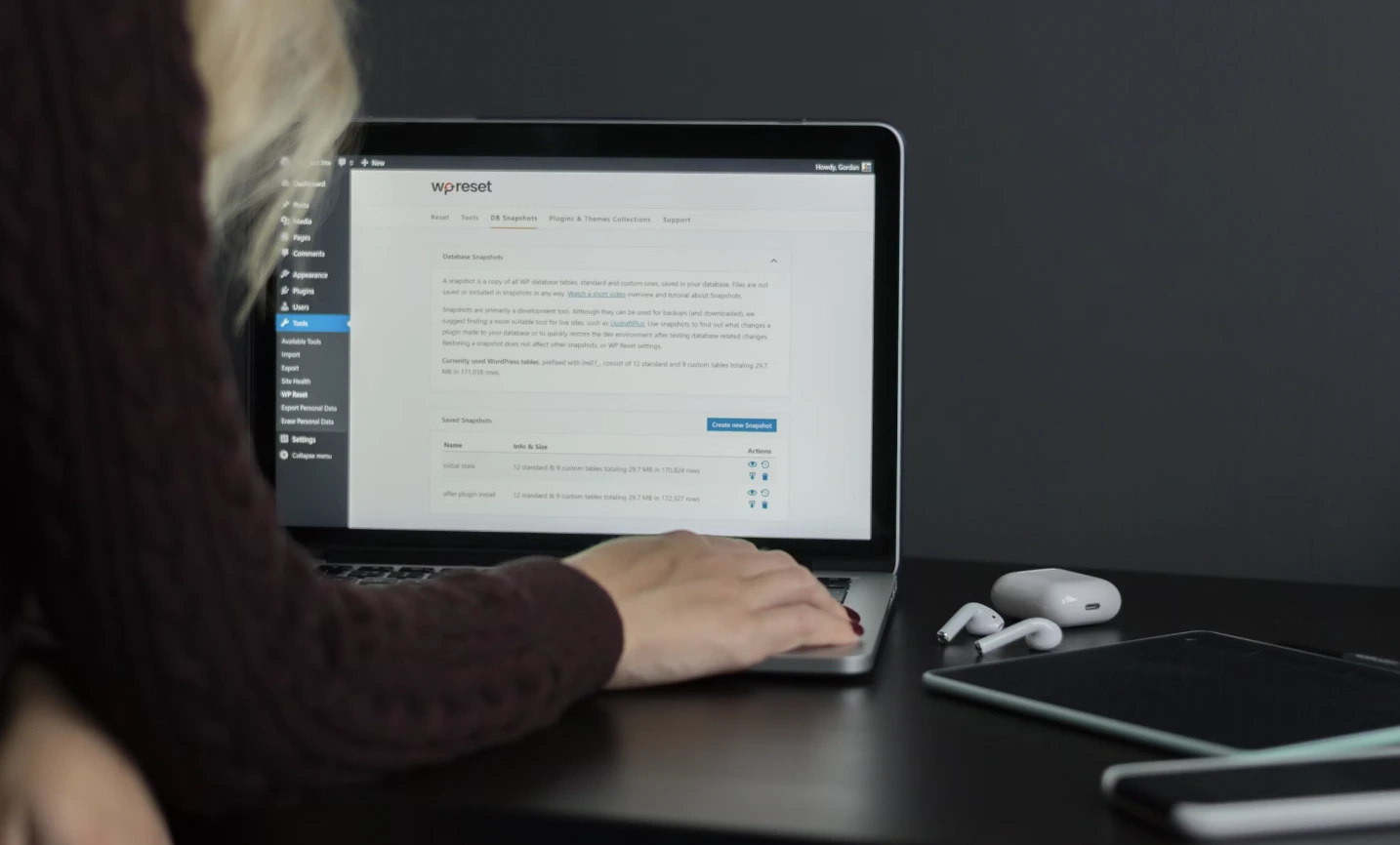

Image by WebFactory Ltd, from Unsplash

10.000 Sites WordPress Hackeados para Espalhar Malware

Mais de 10.000 sites WordPress foram hackeados para distribuir malware visando usuários de Windows e macOS, pesquisadores de segurança em c/side revelaram esta semana.

Com pressa? Aqui estão os Fatos Rápidos!

- Atacantes visam plugins desatualizados do WordPress para injetar JavaScript malicioso.

- O Malware inclui AMOS para macOS e SocGholish para Windows.

- Alertas falsos de atualização do Google Chrome enganam os usuários para que baixem malwares.

Atacantes injetaram JavaScript malicioso em sites WordPress desatualizados, enganando visitantes para baixar atualizações falsas do navegador que instalam softwares prejudiciais.

Os cibercriminosos por trás desta campanha injetaram JavaScript malicioso em sites WordPress vulneráveis. Quando um visitante acessa uma página infectada, seu navegador carrega um falso prompt de atualização dentro de uma moldura invisível. Se um usuário baixa e instala a suposta atualização, ele infecta seu dispositivo com malware sem saber.

Este método marca uma mudança em relação às táticas anteriores, pois é a primeira instância conhecida de AMOS e SocGholish sendo entregues através de um ataque do lado do cliente. Em vez de redirecionar os usuários para um site malicioso separado, o malware é injetado diretamente em sua sessão de navegação.

O malware AMOS é projetado para roubar dados sensíveis de usuários de Mac, incluindo senhas, informações de cartão de crédito e carteiras de criptomoedas. Ele é vendido em fóruns de hackers e canais do Telegram, tornando-o facilmente acessível a cibercriminosos.

O SocGholish, que tem como alvo os usuários do Windows, é frequentemente usado para instalar outros malwares, como ransomware ou keyloggers, disfarçando-se como uma atualização legítima de software.

Os hackers provavelmente ganharam acesso a esses sites WordPress explorando plugins e temas desatualizados. Como muitos sites não possuem monitoramento ativo para ataques do lado do cliente, os scripts maliciosos passaram despercebidos por um longo período.

Especialistas em segurança identificaram vários domínios suspeitos envolvidos no ataque, incluindo **blackshelter[.]org** e **blacksaltys[.]com**, que redirecionavam os usuários para sites hospedeiros de malware. O script malicioso também foi encontrado em uma rede de entrega de conteúdo amplamente utilizada, tornando a detecção mais difícil.

Para garantir a segurança, os proprietários de sites são instados a atualizar suas instalações e plugins do WordPress, verificar scripts incomuns e remover quaisquer arquivos suspeitos. Usuários que possam ter baixado arquivos de sites infectados devem executar uma varredura completa no sistema e verificar seus dispositivos em busca de malwares.

A campanha destaca as crescentes ameaças representadas pelos cibercriminosos que exploram vulnerabilidades de sites para infectar usuários com malwares. Pesquisadores de segurança continuam a monitorar o ataque e alertam que mais sites comprometidos ainda podem estar disseminando a infecção.

História anterior

História anterior

Artigos mais recentes

Artigos mais recentes

Deixe um comentário

Cancelar