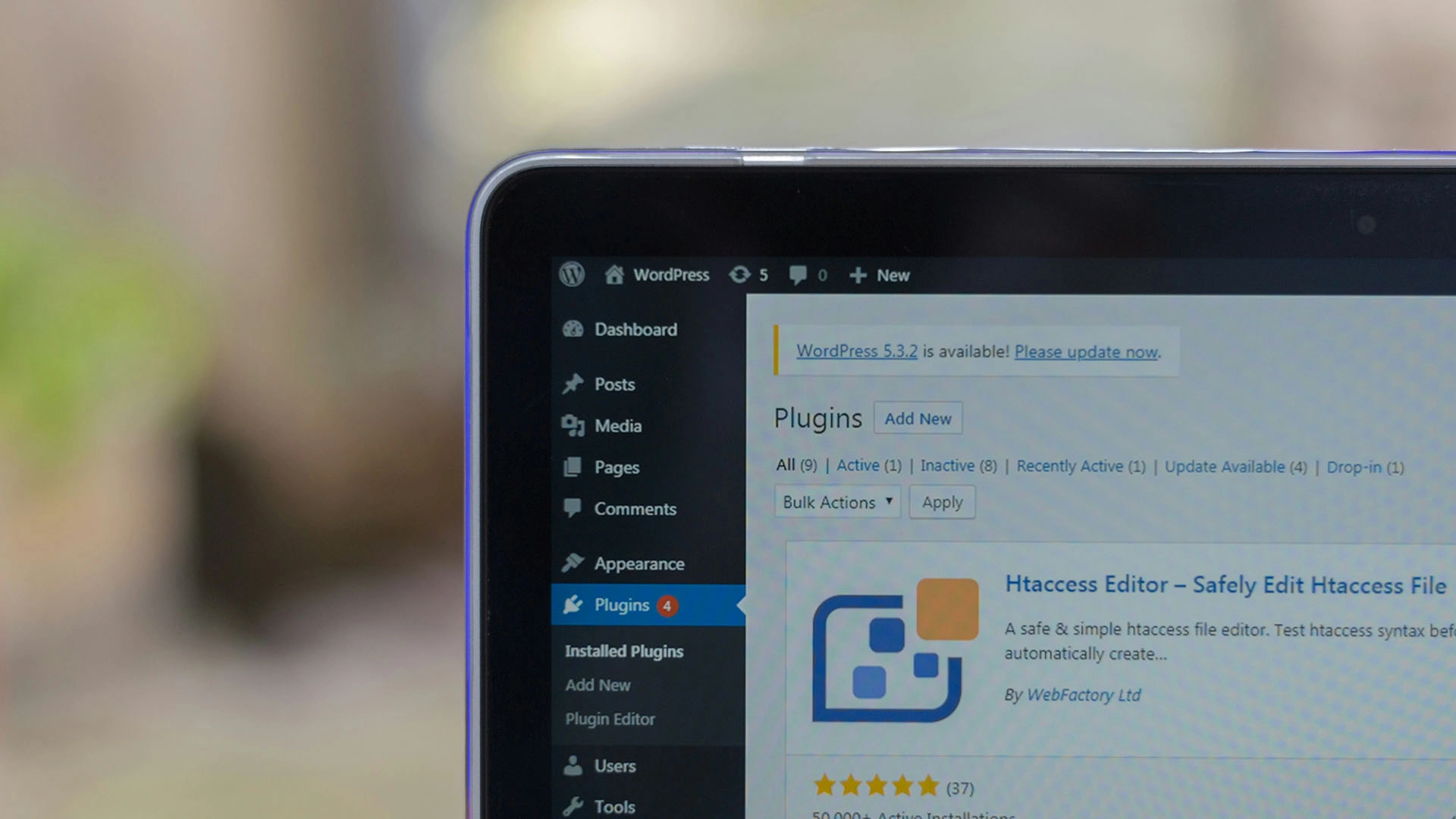

Image by WebFactory Ltd, from Unsplash

O Esquema de Malware DollyWay Infecta Mais de 20.000 Sites WordPress

Pesquisadores de segurança da GoDaddy descobriram uma grande operação de malware chamada “DollyWay World Domination” que vem infectando silenciosamente mais de 20.000 sites desde 2016.

Está com pressa? Aqui estão os fatos rápidos:

- O malware usa truques avançados como reinfeção automática e se esconde em plugins para permanecer indetectável.

- Cria contas de administrador ocultas e rouba credenciais reais de administrador para acesso a longo prazo.

- Gera 10 milhões de visualizações de páginas maliciosas por mês, rendendo aos atacantes milhões de dólares.

A campanha, nomeada após uma linha de código encontrada no malware, utiliza sites WordPress hackeados para enganar os visitantes a clicarem em páginas de golpes, rendendo aos atacantes milhões de dólares.

A operação evoluiu ao longo dos anos, começando em 2016 com campanhas como Master134 e Fake Browser Updates. A versão mais recente, DollyWay v3, é altamente avançada, usando truques inteligentes para permanecer oculta.

Por exemplo, ela pode reinfectar automaticamente sites, remover outros malwares e até mesmo atualizar o WordPress para manter o site funcionando de maneira eficaz, enquanto esconde suas atividades maliciosas.

Veja como funciona: Quando você visita um site infectado, o malware secretamente te redireciona para páginas de golpe, frequentemente relacionadas a encontros, criptoativos ou jogos de azar. Esses golpes fazem parte de uma rede maior operada por criminosos cibernéticos chamada VexTrio. O malware é tão sorrateiro que evita detecção ignorando bots, usuários logados e até visitantes locais.

Até fevereiro de 2025, mais de 10.000 sites WordPress estão infectados, gerando cerca de 10 milhões de visualizações de páginas maliciosas por mês. O malware é projetado para permanecer oculto, tornando difícil para os proprietários dos sites notarem que algo está errado.

Uma das características mais preocupantes do DollyWay v3 é a sua capacidade de continuar reinfectando sites. Toda vez que alguém visita um site infectado, o malware verifica se ainda está no controle. Se encontrar algum plugin de segurança, ele o desativa. Ele também esconde código malicioso dentro de plugins legítimos e trechos de WPCode, tornando-o ainda mais difícil de detectar e remover.

Os invasores também criam contas de administrador ocultas com nomes de usuário e endereços de e-mail aleatórios. Essas contas permitem que eles acessem o site a qualquer momento, mesmo que o administrador original tente removê-los. Em alguns casos, o malware até rouba os detalhes de login do verdadeiro administrador para manter o acesso.

Para piorar a situação, o malware usa criptografia avançada para proteger seu código e garantir que apenas os invasores possam controlá-lo. Ele também usa uma rede de 14 sites infectados, chamados de nós TDS, para gerenciar os redirecionamentos fraudulentos. Esses nós são atualizados diariamente para manter a operação funcionando sem problemas.

Os proprietários de sites são incentivados a verificar seus sites em busca de sinais de infecção, como redirecionamentos inesperados ou contas de administrador estranhas. Usar plugins de segurança robustos e manter o WordPress atualizado pode ajudar a proteger contra esse tipo de ataque.

História anterior

História anterior

Artigos mais recentes

Artigos mais recentes

Deixe um comentário

Cancelar